澳门六合彩【挂牌】 更多»

|

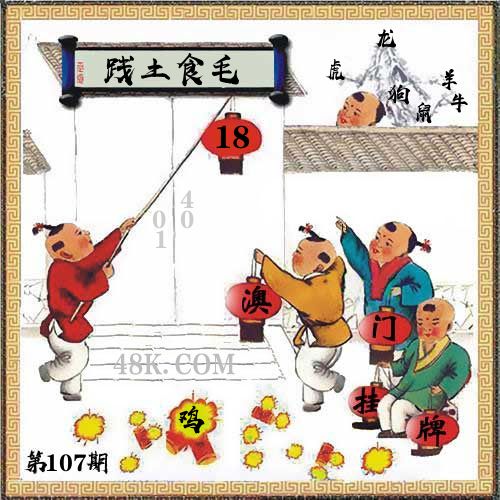

107期 | |

|---|---|---|

| 挂牌 | 18 | |

| 火烧 | 鸡 | |

| 横批 | 践土食毛 | |

| 门数 | 01,04 | |

| 六肖 | 龙虎羊狗牛鼠 | |

澳门挂牌解析

2024-107期正版彩图挂:18;挂牌:践土食毛;六肖:龙虎羊狗牛鼠;火烧:鸡

解析:【出自】:语出《左传昭公七年》:“封略之内,何非君土?食土之毛,谁非君臣?”【示例】:诸君践土食毛,义亦可死;但未食禄,亦可以无死。清梁章钜《归田琐记·黄忠端公》

解释:指蒙受君恩;亦泛指起居生活。毛,泛指土地上生长的粮食蔬菜等植物。

综合取肖:虎羊猴马鸡鼠

解析:【出自】:语出《左传昭公七年》:“封略之内,何非君土?食土之毛,谁非君臣?”【示例】:诸君践土食毛,义亦可死;但未食禄,亦可以无死。清梁章钜《归田琐记·黄忠端公》

解释:指蒙受君恩;亦泛指起居生活。毛,泛指土地上生长的粮食蔬菜等植物。

综合取肖:虎羊猴马鸡鼠

【正版澳彩图库】 更多»

澳门管家婆09042.com

『成语平特』

108期

成语爆平特

【狗仗人势】

开

¥00

准

107期

成语爆平特

【狡兔三窟】

开

兔26

准

105期

成语爆平特

【龙行天下】

开

龙49

准

099期

成语爆平特

【钻牛角尖】

开

牛28

准

098期

成语爆平特

【狗仗人势】

开

狗43

准

澳门管家婆09042.com

『欲钱解特』

108期:

欲钱解特诗

开:¥00

《马鼠牛鸡发大财,本期特码出大数》

107期:

欲钱解特诗

开:羊46

《蛇虎羊猴发大财,本期特码出大数》

105期:

欲钱解特诗

开:龙49

《兔虎猴蛇发大财,本期特码出大数》

103期:

欲钱解特诗

开:鼠05

《兔虎猴羊发大财,本期特码出小数》

102期:

欲钱解特诗

开:狗19

《蛇鸡鼠马发大财,本期特码出小数》

澳彩图库心水图片资料专区

澳彩独家高手出版精料

澳彩综合全年资料大全

澳彩资料独家精准四肖

| 108期: ⑨肖 | 鼠虎鸡蛇狗牛马兔龙 | ????中 |

| 108期: ⑧肖 | 鼠虎鸡蛇狗牛马兔 | ????中 |

| 108期: ⑦肖 | 鼠虎鸡蛇狗牛马 | ????中 |

| 108期: ⑥肖 | 鼠虎鸡蛇狗牛 | ????中 |

| 108期: ⑤肖 | 鼠虎鸡蛇狗 | ????中 |

| 108期: ④肖 | 鼠虎鸡蛇 | ????中 |

| 107期--长期跟踪,稳赚不赔! | ||

| 107期: ⑨肖 | 猴兔蛇虎猪羊牛鸡鼠 | 羊46中 |

| 107期: ⑧肖 | 猴兔蛇虎猪羊牛鸡 | 羊46中 |

| 107期: ⑦肖 | 猴兔蛇虎猪羊牛 | 羊46中 |

| 107期: ⑥肖 | 猴兔蛇虎猪羊 | 羊46中 |

| 107期: ⑤肖 | 猴兔蛇虎猪 | 羊46中 |

| 107期: ④肖 | 猴兔蛇虎 | 羊46中 |

| 106期--长期跟踪,稳赚不赔! | ||

| 106期: ⑨肖 | 猴羊龙虎蛇牛马狗猪 | 牛16中 |

| 106期: ⑧肖 | 猴羊龙虎蛇牛马狗 | 牛16中 |

| 106期: ⑦肖 | 猴羊龙虎蛇牛马 | 牛16中 |

| 106期: ⑥肖 | 猴羊龙虎蛇牛 | 牛16中 |

| 106期: ⑤肖 | 猴羊龙虎蛇 | 牛16中 |

| 106期: ④肖 | 猴羊龙虎 | 牛16中 |

| 105期--长期跟踪,稳赚不赔! | ||

| 105期: ⑨肖 | 虎猪狗鸡羊牛鼠龙蛇 | 龙49中 |

| 105期: ⑧肖 | 虎猪狗鸡羊牛鼠龙 | 龙49中 |

| 105期: ⑦肖 | 虎猪狗鸡羊牛鼠 | 龙49中 |

| 105期: ⑥肖 | 虎猪狗鸡羊牛 | 龙49中 |

| 105期: ⑤肖 | 虎猪狗鸡羊 | 龙49中 |

| 105期: ④肖 | 虎猪狗鸡 | 龙49中 |

| 104期--长期跟踪,稳赚不赔! | ||

| 104期: ⑨肖 | 蛇龙牛猴兔羊猪鸡马 | 马35中 |

| 104期: ⑧肖 | 蛇龙牛猴兔羊猪鸡 | 马35中 |

| 104期: ⑦肖 | 蛇龙牛猴兔羊猪 | 马35中 |

| 104期: ⑥肖 | 蛇龙牛猴兔羊 | 马35中 |

| 104期: ⑤肖 | 蛇龙牛猴兔 | 马35中 |

| 104期: ④肖 | 蛇龙牛猴 | 马35中 |

| 103期--长期跟踪,稳赚不赔! | ||

| 103期: ⑨肖 | 鸡鼠蛇猴猪龙狗羊马 | 鼠05中 |

| 103期: ⑧肖 | 鸡鼠蛇猴猪龙狗羊 | 鼠05中 |

| 103期: ⑦肖 | 鸡鼠蛇猴猪龙狗 | 鼠05中 |

| 103期: ⑥肖 | 鸡鼠蛇猴猪龙 | 鼠05中 |

| 103期: ⑤肖 | 鸡鼠蛇猴猪 | 鼠05中 |

| 103期: ④肖 | 鸡鼠蛇猴 | 鼠05中 |

| 102期--长期跟踪,稳赚不赔! | ||

| 102期: ⑨肖 | 猪狗鸡蛇牛鼠羊猴兔 | 狗19中 |

| 102期: ⑧肖 | 猪狗鸡蛇牛鼠羊猴 | 狗19中 |

| 102期: ⑦肖 | 猪狗鸡蛇牛鼠羊 | 狗19中 |

| 102期: ⑥肖 | 猪狗鸡蛇牛鼠 | 狗19中 |

| 102期: ⑤肖 | 猪狗鸡蛇牛 | 狗19中 |

| 102期: ④肖 | 猪狗鸡蛇 | 狗19中 |

| 101期--长期跟踪,稳赚不赔! | ||

| 101期: ⑨肖 | 鼠蛇猴鸡虎羊牛龙兔 | 猴21中 |

| 101期: ⑧肖 | 鼠蛇猴鸡虎羊牛龙 | 猴21中 |

| 101期: ⑦肖 | 鼠蛇猴鸡虎羊牛 | 猴21中 |

| 101期: ⑥肖 | 鼠蛇猴鸡虎羊 | 猴21中 |

| 101期: ⑤肖 | 鼠蛇猴鸡虎 | 猴21中 |

| 101期: ④肖 | 鼠蛇猴鸡 | 猴21中 |